حملة خبيثة عبر إضافة متصفح DarkSpectre تضر بنحو 8.8 مليون مستخدم حول العالم

استخدمت مجموعة "دارك سبيكتر" إضافات مشهورة لتصفح البيانات الحساسة لنحو 8.

8 مليون مستخدم.

حملت الإضافات أسماء مألوفة، وبدت في ظاهرها أدواتٍ لتحسين البحث لكنها تضمنت أكوادًا خبيثة.

تستهدف "دارك سبيكتر" الذكاء المؤسسي بسرقة تفاصيل اجتماعات افتراضية وبيانات مهنية للمشاركين.

بدا أن الحملة تعتمد على استراتيجيات ذكاء اجتماعي ببناء الثقة وتحويل الإضافات لاحقًا إلى أدوات تسريب.

تشير الأدلة إلى تورط صيني، باستهداف منصات مثل JD.

com وTaobao باستخدام خوادم "علي بابا".

في زمنٍ باتت فيه إضافات المتصفحات أدواتٍ أساسية لتخصيص التجربة الرقمية، تكشّف وجهٌ آخر أكثر قتامة لهذه المزايا المريحة. إذ أظهرت تقارير أمنية حديثة أن مجموعة تُعرف باسم "دارك سبيكتر" DarkSpectre استخدمت إضافات شهيرة لجوجل كروم وميكروسوفت إيدج وموزيلا فايرفوكس لجمع بيانات حساسة، ما أدى إلى اختراق خصوصية نحو 8.8 مليون مستخدم على مدار سبعة أعوام.

حملة خبيثة خلف واجهة مألوفة

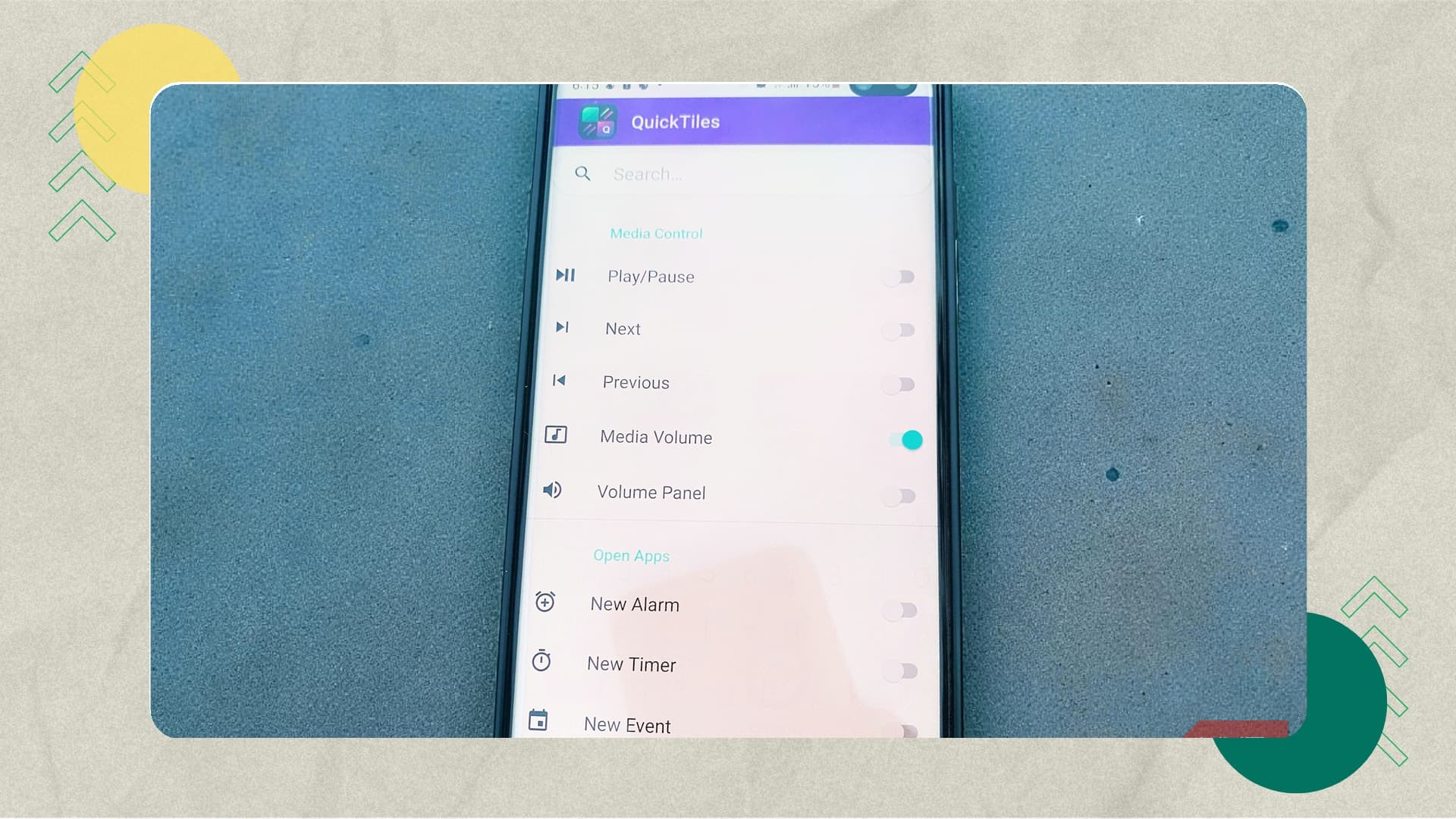

بدأت القصة مع امتدادات تحمل أسماء مألوفة مثل ShadyPanda وGhostPoster، بدت في ظاهرها أدواتٍ لتحسين البحث أو حماية التصفح، لكنها كانت تخفي في داخلها أكوادًا خبيثة تُنقِّب بصمت في بيانات المستخدمين. ومع مرور الوقت، تكشّف أن هذه الحملة ما هي إلا واجهةٍ لهجومٍ أوسع تقف خلفه جهات يُعتقد أنها مرتبطة بالصين، وفقًا لتحليل شركة كوي الأمنية.

من سرقة بيانات بسيطة إلى تجسس مؤسسي

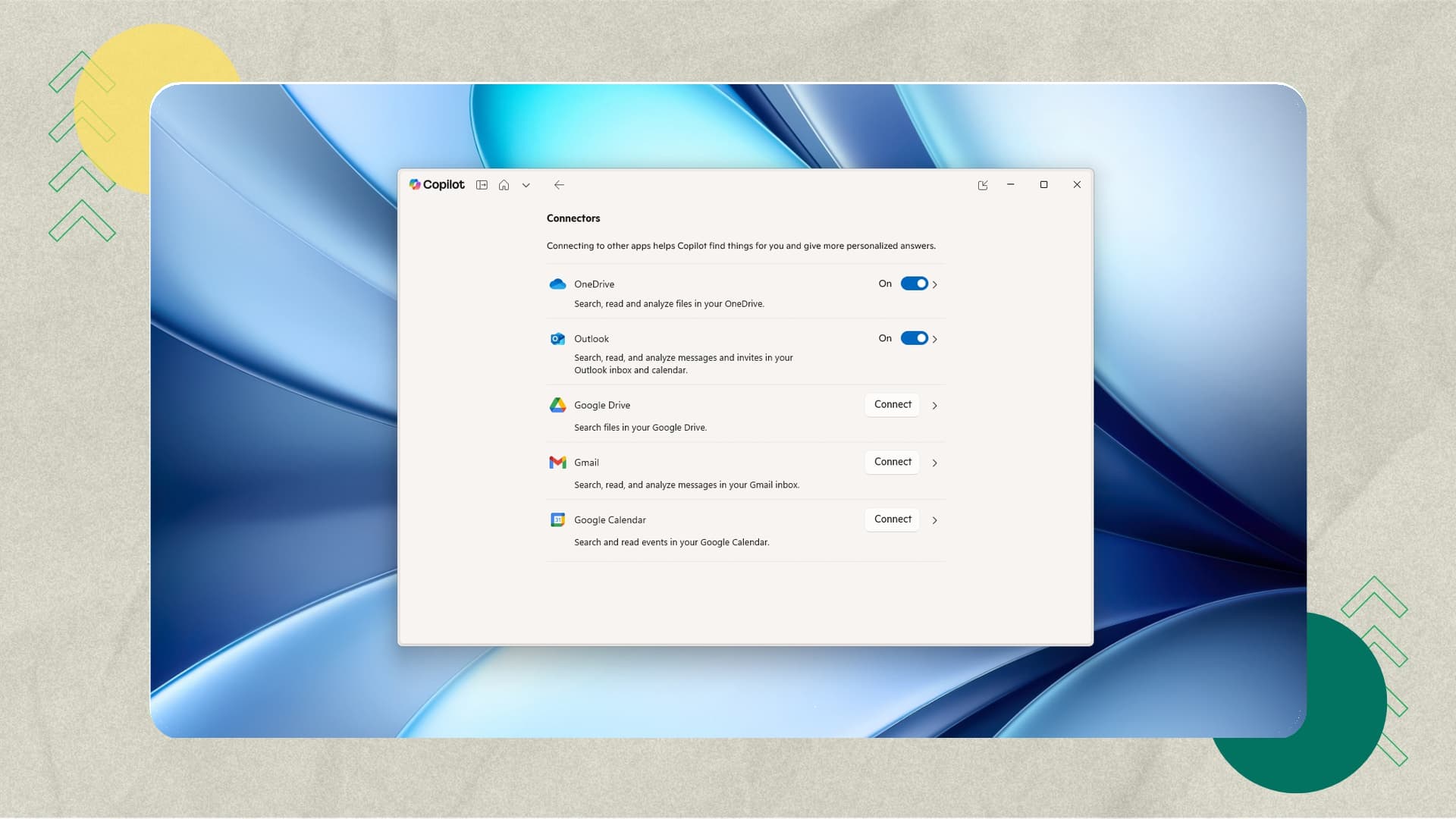

لم تكتف "دارك سبيكتر" بالعمليات التقليدية من جمع بيانات أو تحويل نتائج البحث، بل انتقلت إلى مرحلة أكثر دقة تحت مسمى "Zoom Stealer"، تستهدف بها الذكاء المؤسسي عبر جمع تفاصيل الاجتماعات الافتراضية. كانت الإضافات المزيفة تستنسخ مظهر أدوات معروفة مثل Google Meet وZoom وWebEx لتسرق روابط الاجتماعات وكلمات المرور والأسماء المهنية للمشاركين وحتى المواد الترويجية الخاصة بالندوات عبر الإنترنت.

أساليب تسلل متقنة بملامح الثقة

اعتمدت الحملة على استراتيجيات ذكاء اجتماعي متقدمة، حيث بدت الإضافات شرعية في مراحلها الأولى، تجمع التقييمات الإيجابية وتبني الثقة لسنوات، قبل أن تتحول لاحقًا إلى أدواتٍ لتسريب البيانات. بعض الإضافات عُرفت بأنها كانت "نائمة" لأكثر من خمس سنوات قبل أن تنشط من خلال تحديثٍ يحمل الكود الخبيث في طيّه.

خيوط رقمية تقود إلى الشرق

تقاطعت الأدلة التقنية لتشير إلى مصدر صيني: خوادم تحكم عبر سحابة "علي بابا"، وتعليقات برمجية باللغة الصينية، بل واستهداف مباشر لمنصات تجارة إلكترونية داخل الصين مثل JD.com وTaobao. هذه الملاحظات تؤكد البُعد الجغرافي للتهديد وتعكس مدى التنظيم والديمومة التي اتسمت بها العملية.

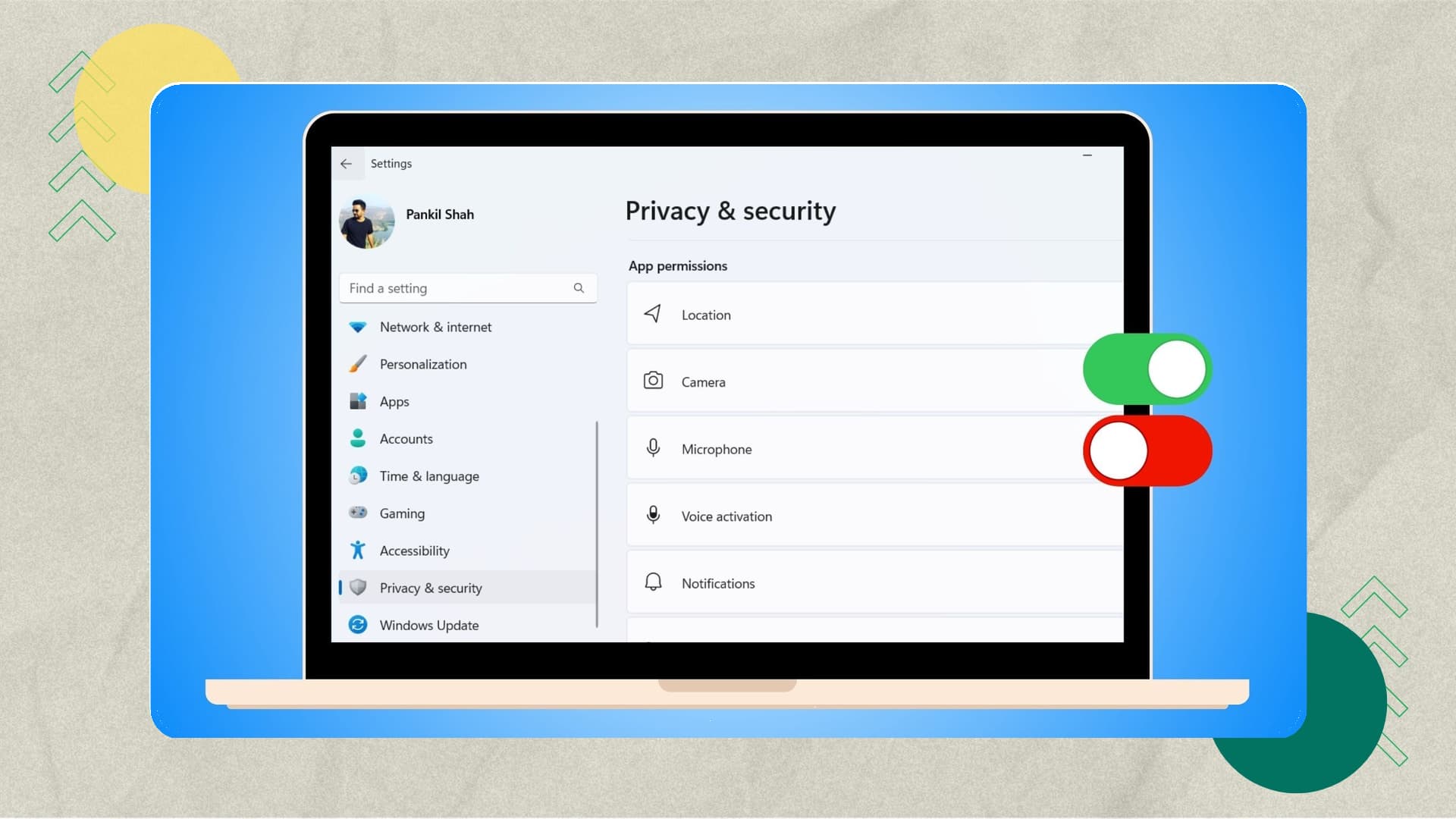

معنى أعمق لخداع الثقة الرقمية

تُظهر هذه القضية مدى هشاشة الثقة في النظام البيئي للإضافات والبرامج الصغيرة التي نُحمّلها دون تفكير. فبينما صُممت لتسريع العمل وتسهيل المهام، باتت تُستغل كبوابات خلفية إلى حياتنا الرقمية. المقلق أن بعض هذه الإضافات ما زالت قيد الاستخدام، تنتظر فقط اللحظة المناسبة لتُظهر حقيقتها.

الخلاصة أن الحرب السيبرانية لم تعد صاخبة أو مباشرة؛ إنها الآن تندس داخل أدواتنا اليومية، خلف أزرار مألوفة وشعارات مطمئنة. ومع كل عملية تثبيت عابرة، يزداد ثقل السؤال الأخلاقي حول التوازن بين الراحة والخصوصية، وبين الثقة والمخاطرة.

ذكاء اصطناعي

ذكاء اصطناعي منصات

منصات ريادة عربية

ريادة عربية أجهزة ذكية

أجهزة ذكية هواتف

هواتف برمجة

برمجة