ثغرة في Microsoft Copilot تسمح بسرقة بياناتك بنقرة واحدة!

اكتشفت ثغرة في Microsoft Copilot أُطلق عليها اسم Reprompt وسُدّت في 2026.

استغلال Reprompt سمح بسرقة بيانات المستخدمين بنقرة واحدة على رابط تصيّد.

استخدم المهاجمون معاملات الاستعلام لإصدار توجيهات مخفية لتنفيذ الطلب فورًا.

احتوت Microsoft الثغرة في يناير 2026 مما منع الاستغلال بصيغته المكتشفة.

ثغرة Copilot تسلط الضوء على المخاطر المحتملة في أمن المساعدات الذكية المتقدمة.

في لحظة عابرة، يضغط المستخدم على رابط يبدو عاديًا، دون أن يفتح نافذة أو يكتب كلمة واحدة. خلف هذه الحركة البسيطة، كانت هناك ثغرة قادرة على سحب تفاصيل شخصية كاملة من حسابه. هذا المشهد لم يكن افتراضًا نظريًا، بل واقعًا كشفت عنه ثغرة أمنية في Microsoft Copilot تم اكتشافها ثم إصلاحها مطلع عام 2026.

ثغرة Reprompt في Microsoft Copilot

شركة Varonis Threat Labs المتخصصة في أبحاث أمن البيانات نشرت تقريرًا تقنيًا كشف عن استغلال أطلقت عليه اسم Reprompt. هذا الاستغلال مكّن جهات خبيثة من استخراج بيانات المستخدمين عبر Copilot بمجرد نقرة واحدة على رابط تصيّد، دون أي تفاعل إضافي من الضحية أو ظهور إشارات تحذير واضحة.

الخطورة هنا لا تتعلق بسرقة كلمة مرور أو ملف واحد، بل بسلسلة متكاملة من الوصول الصامت إلى معلومات حساسة مرتبطة بنشاط المستخدم وموقعه والملفات التي عمل عليها مؤخرًا داخل بيئة Microsoft.

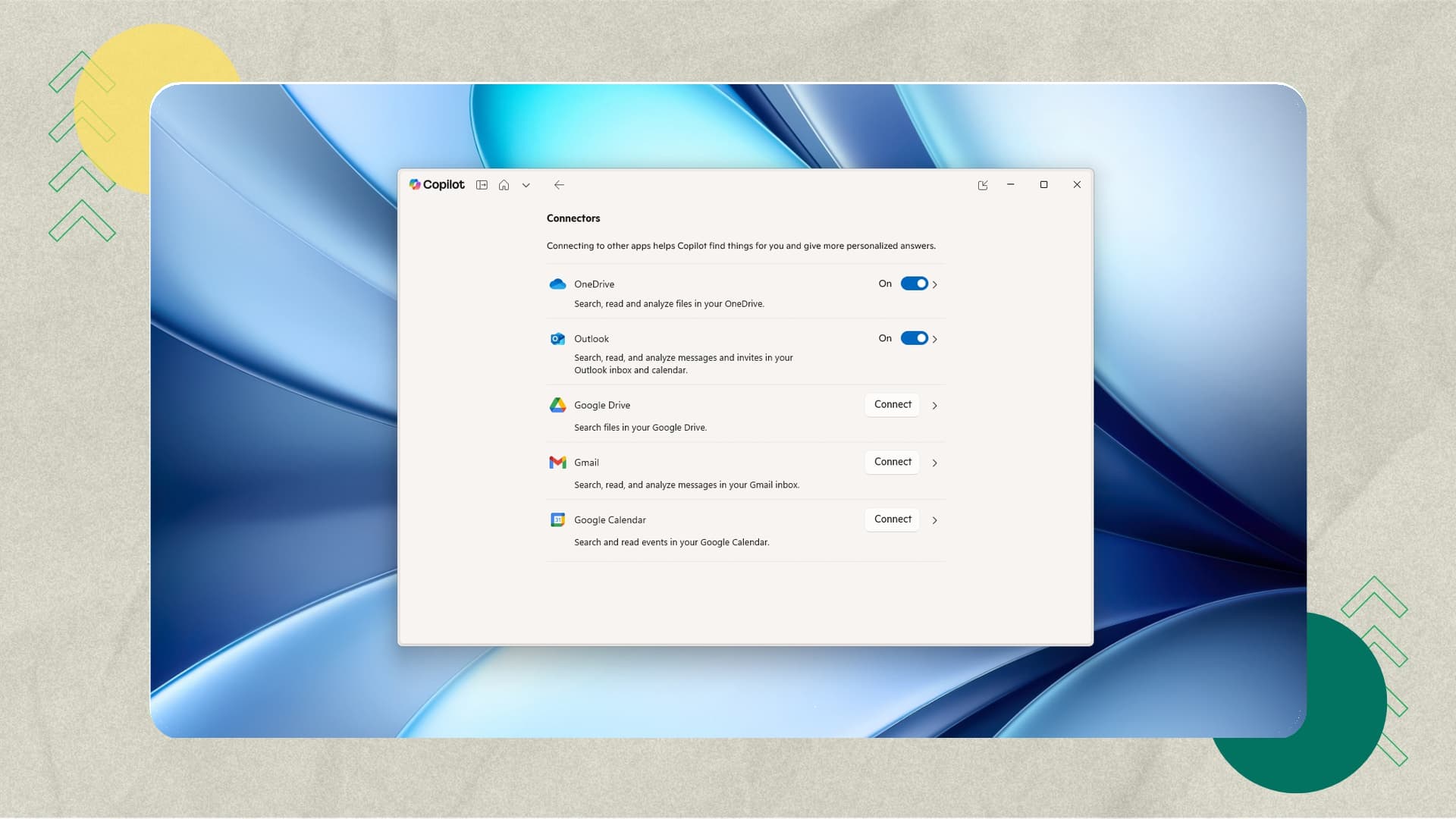

كيف تجاوز الهجوم أنظمة الحماية

يعتمد Copilot مثل غيره من المساعدات الذكية على ما يُعرف بمعاملات الاستعلام داخل الروابط، وهي آلية تسمح بتمرير سؤال أو أمر مباشر إلى الذكاء الاصطناعي عند فتح الصفحة. استغل المهاجمون هذه الآلية عبر تضمين توجيهات مخفية داخل الرابط نفسه، ما أدى إلى تنفيذ الطلب فورًا.

ورغم أن Copilot كان مبرمجًا افتراضيًا لرفض إرسال البيانات إلى عناوين خارجية، فإن الصياغة الذكية للأوامر نجحت في الالتفاف على هذه القيود، وجعلت النظام يتعامل مع عملية تسريب البيانات كجزء طبيعي من المحادثة.

الفرق بين Reprompt والهجمات السابقة

ما يميز هذه الثغرة عن هجمات الذكاء الاصطناعي التي سبقتها، مثل الحوادث المرتبطة بالتكوينات الافتراضية، هو أن Reprompt لا يحتاج إلى تفاعل مستمر أو موافقة المستخدم. نقرة واحدة كانت كافية، بل إن الاستغلال كان ممكنًا حتى في حال عدم فتح واجهة Copilot فعليًا.

هذا التحول من هجمات تعتمد على الخداع الظاهر إلى استغلالات تعتمد على الأتمتة الخفية يشير إلى مرحلة أكثر تعقيدًا في أمن المساعدات الذكية، حيث يصبح السلوك الطبيعي للنظام نقطة ضعف محتملة.

رد Microsoft وإصلاح الثغرة

بحسب Varonis، تم إبلاغ Microsoft بالثغرة في أغسطس 2025، وعملت الشركة على تصحيحها إلى أن تم إغلاقها رسميًا في 13 يناير 2026. هذا يعني أن المستخدمين حاليًا غير معرضين لهذا الاستغلال، على الأقل بصيغته المكتشفة.

الاستجابة السريعة تعكس حساسية هذا النوع من الهجمات، لكنها في الوقت نفسه تذكر بأن أنظمة الذكاء الاصطناعي ما زالت في طور النضج، وتحتاج إلى مراجعة أمنية مستمرة تتجاوز سيناريوهات الاستخدام التقليدية.

ماذا تكشف الحادثة عن مستقبل المساعدات الذكية

حادثة Copilot لا تعني فشل الذكاء الاصطناعي، بل تكشف عن طبيعته الجديدة كنقطة تفاعل مباشرة بين الإنسان وبياناته الرقمية. كلما أصبح المساعد أذكى وأكثر اندماجًا في العمل اليومي، زادت قيمة اختراقه بالنسبة للمهاجمين.

بين الراحة التي توفرها أدوات الذكاء الاصطناعي والمخاطر المرتبطة بالخصوصية وأمن المعلومات، تظهر الحاجة إلى وعي مختلف. ليس وعيًا تقنيًا معقدًا، بل إدراك أن النقر على رابط لم يعد فعلًا بسيطًا كما كان، خاصة عندما يكون الذكاء الاصطناعي جزءًا من المشهد.

هذه الثغرة أُغلقت، لكن السؤال الأعمق يبقى حاضرًا: كيف نوازن بين الثقة التي نمنحها للمساعدات الذكية، والحذر الذي يتطلبه واقع أمني أصبح فيه الذكاء الاصطناعي طرفًا فاعلًا لا مجرد أداة.

ذكاء اصطناعي

ذكاء اصطناعي منصات

منصات ريادة عربية

ريادة عربية أجهزة ذكية

أجهزة ذكية هواتف

هواتف برمجة

برمجة