هجمات سيبرانية متطورة تستهدف حسابات Gmail وWhatsApp لشخصيات بارزة

حملة تصيّد إلكتروني معقّدة استهدفت شخصيات أكاديمية وسياسية في الشرق الأوسط.

استُخدم رابط واتساب كواجهة لسرقة معلومات دخول وكلمات المرور.

تعتمد الحملة على بنية تحتية تقنية مرنة تجعل التتبع معقدًا.

تعاونت مجموعات إجرامية قد تعمل كواجهة لجهات أخرى تسعى للإنكار السياسي.

الهجوم يعكس هشاشة الثقة الرقمية في عالم مليء بالمخاطر.

في لحظة عادية، قد يبدو إشعار واتساب مجرد تفصيل يومي لا يستحق التوقف. رسالة قصيرة، رابط، وربما وعد بلقاء أو معلومة. لكن في الشرق الأوسط، حيث تتقاطع السياسة مع التكنولوجيا، يمكن لمثل هذه اللحظة العابرة أن تتحول إلى بوابة اختراق واسعة، تطال خصوصية أشخاص نافذين وحيوات رقمية كاملة.

هذا بالضبط ما كشفه تحقيق حديث عن حملة تصيّد إلكتروني معقّدة استهدفت مستخدمي Gmail وWhatsApp من شخصيات أكاديمية وسياسية وصحفية في المنطقة، مستخدمة أدوات تبدو بسيطة ظاهريًا، لكنها تعكس مستوى مقلقًا من الاحتراف والتخطيط.

حملة تصيّد تستغل أبسط نقاط الثقة

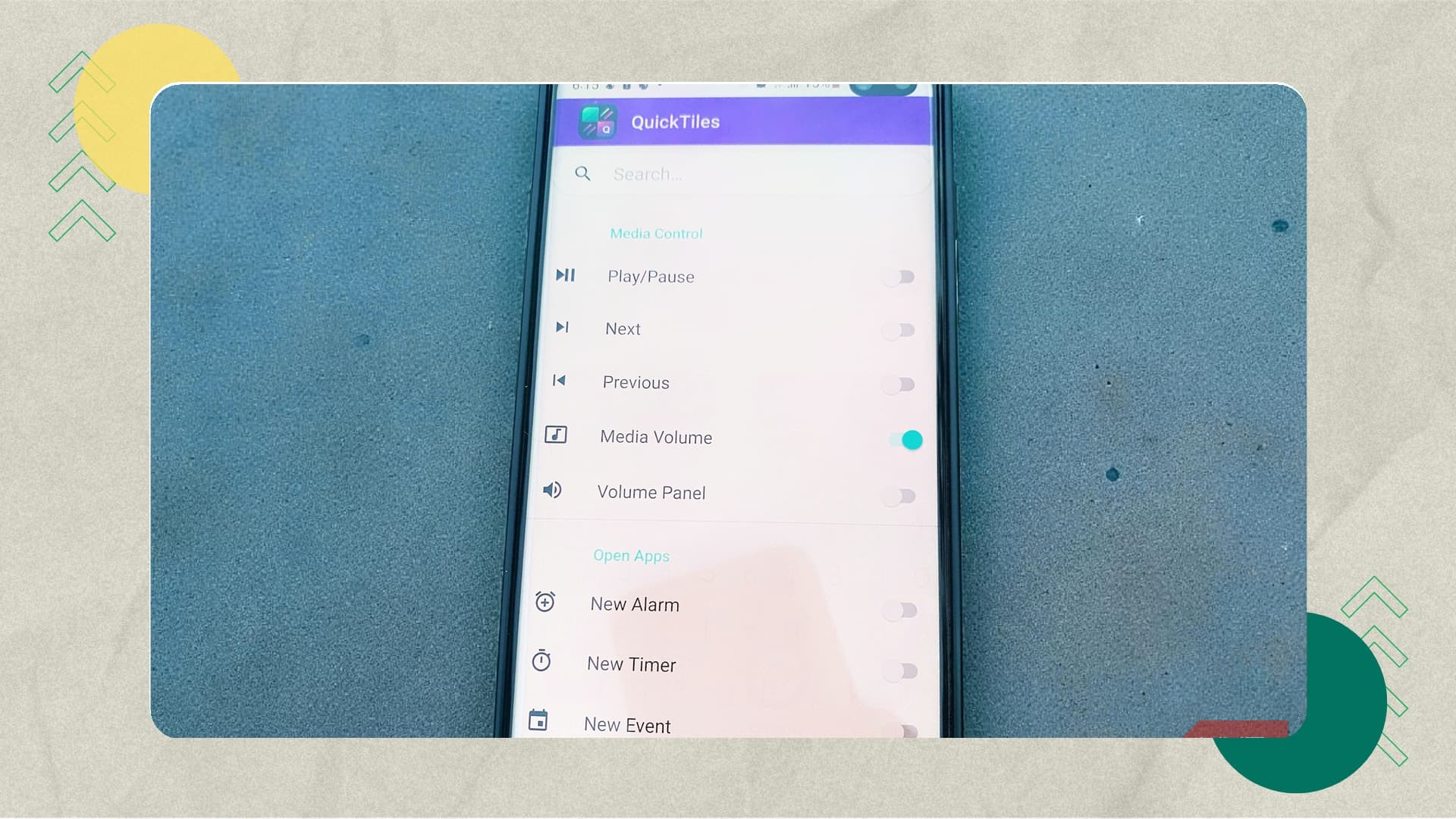

بداية القصة كانت مع رابط أُرسل عبر واتساب إلى ناشط إيراني مقيم في بريطانيا. رابط واحد، لكنه يقود إلى صفحة تصيّد صُممت بعناية لتقليد واجهات Gmail أو واتساب. خلف هذا القناع، كانت هناك محاولة ممنهجة لسرقة كلمات المرور، رموز التحقق الثنائي، وربط حسابات واتساب بأجهزة يسيطر عليها المهاجمون.

اللافت أن الحملة لم تعتمد فقط على خداع بصري، بل استخدمت بنية تحتية تقنية مرنة عبر خدمات DNS ديناميكية، ما يجعل تتبع مصدر الهجوم أكثر تعقيدًا، ويمنح المهاجمين قدرة على تغيير مواقعهم الرقمية بسرعة.

حين يتحول التصيّد إلى أداة مراقبة

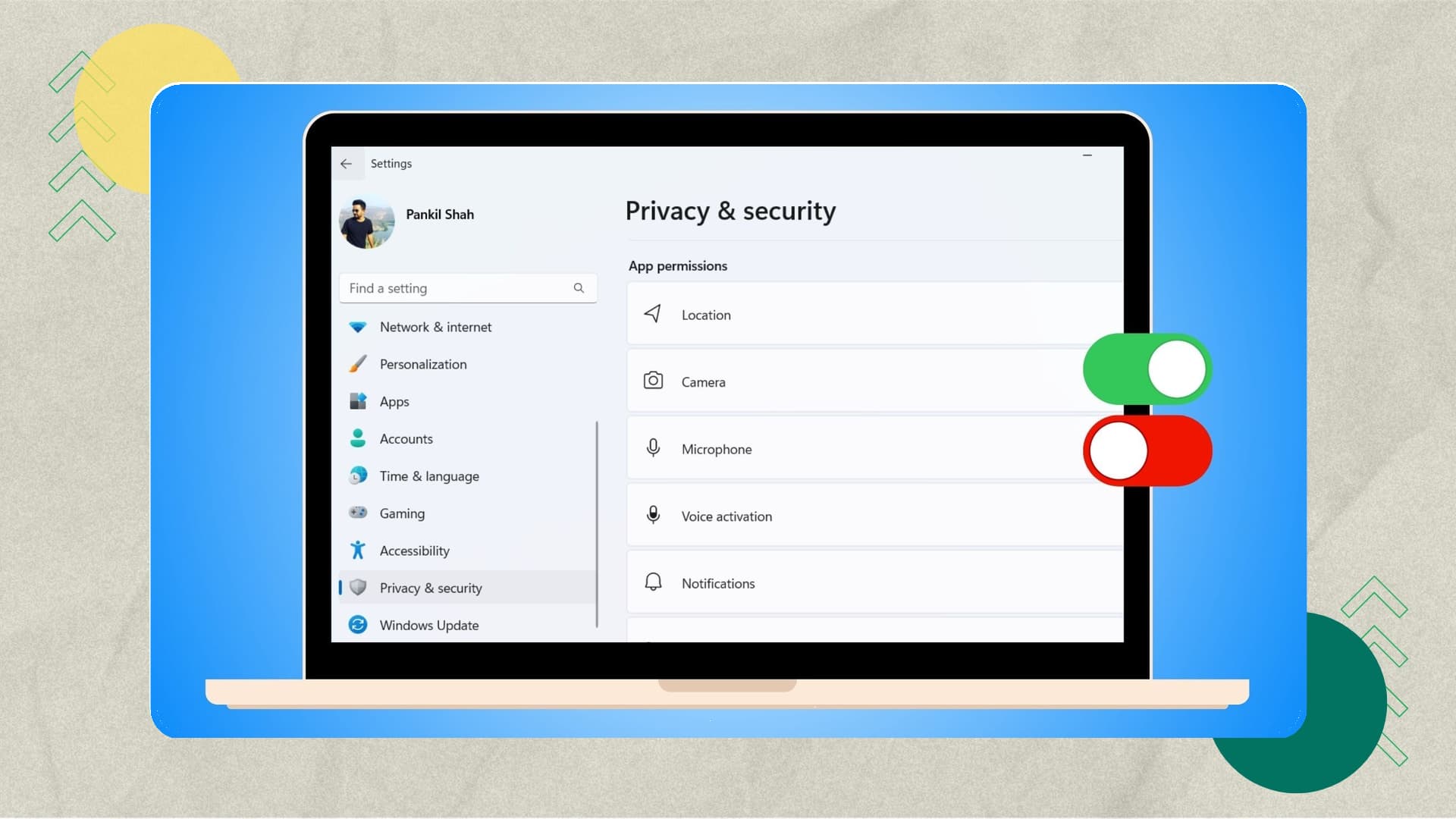

الأمر لم يتوقف عند سرقة بيانات الدخول. تحليل الشيفرة البرمجية لصفحات التصيّد أظهر محاولات للوصول إلى موقع الضحية الجغرافي، وتسجيل الصوت، وحتى التقاط صور عبر كاميرا الجهاز. تقنيات تعتمد على واجهات المتصفح نفسها، وتنجح إذا وافق المستخدم — غالبًا دون إدراك كامل للعواقب.

صحيح أنه لم يُعثر على أدلة مؤكدة بأن هذه البيانات جُمعت فعليًا، لكن وجود هذه الإمكانات يعكس تحول التصيّد من جريمة رقمية تقليدية إلى أداة محتملة للمراقبة والتجسس.

ضحايا من مستويات حساسة

البيانات المكشوفة على خادم المهاجمين — والتي تُركت دون أي حماية — كشفت عن عشرات الضحايا. من بين المتأثرين أكاديميون مختصون بالأمن القومي، مسؤولون حكوميون، صحفيون، ومديرو شركات. هذا التنوع لا يوحي بحملة عشوائية، بل باستهداف مدروس لأشخاص يمتلكون معلومات أو شبكات علاقات ذات قيمة.

هذا النوع من الهجمات، المعروف بالتصيّد الموجّه، يعتمد على فهم السياق السياسي والاجتماعي للضحايا، ما يجعله أكثر فاعلية وأشد خطورة من الرسائل الاحتيالية العامة.

من يقف خلف الهجوم؟

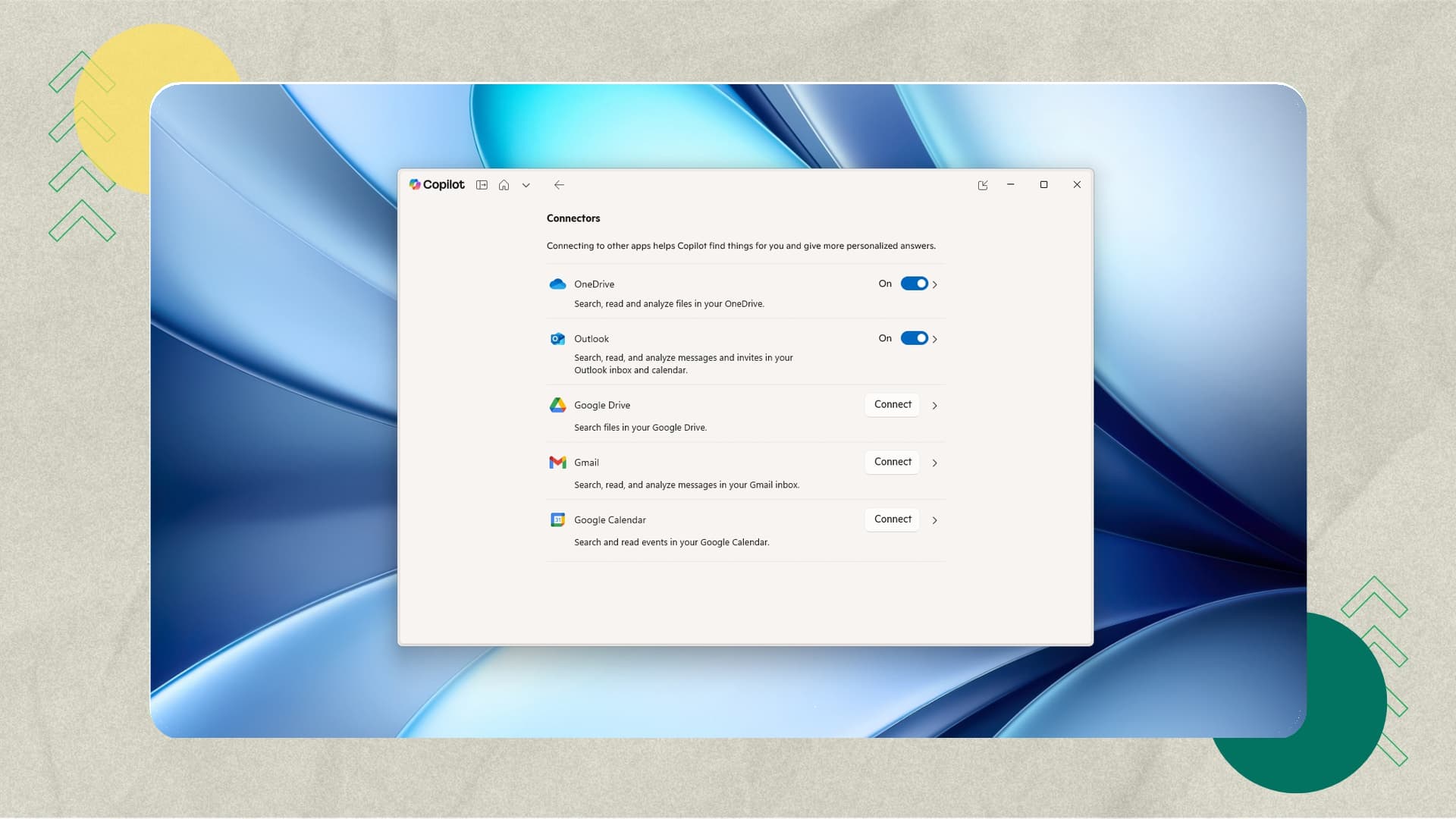

هوية الجهة المنفذة لا تزال غير مؤكدة. بعض خبراء الأمن يرون سمات مألوفة لعمليات تُنسب عادة إلى مجموعات مرتبطة بالحرس الثوري الإيراني، خاصة مع استهداف معارضين ونشطاء. آخرون يشيرون إلى أن البنية التحتية المستخدمة تشبه حملات إجرامية ذات دوافع مالية.

الاحتمال الأكثر تعقيدًا أن تكون هذه المنطقة الرمادية مقصودة: مجموعات إجرامية تعمل كواجهة، أو كمتعهدين من الباطن، لجهات تسعى إلى الإنكار السياسي مع الاحتفاظ بثمار الاختراق.

الدرس الأوسع: الخصوصية لم تعد افتراضية

ما تكشفه هذه الحملة ليس مجرد ثغرة تقنية، بل هشاشة في عاداتنا الرقمية. الاعتماد اليومي على تطبيقات المراسلة، وتطبيع مشاركة الروابط، جعلا الثقة عملة رخيصة في فضاء مزدحم بالمخاطر. ومع تصاعد التوترات السياسية، تصبح الحسابات الشخصية امتدادًا للصراع، وليست مجرد أدوات تواصل.

في هذا السياق، لم يعد الوعي الأمني رفاهية تقنية، بل مهارة أساسية للحفاظ على الخصوصية والهوية. وربما السؤال الأهم ليس كيف نمنع كل اختراق، بل كيف نعيد التفكير في علاقتنا بإشعارات تبدو بلا وزن، لكنها قد تحمل أثقل العواقب.

ذكاء اصطناعي

ذكاء اصطناعي منصات

منصات ريادة عربية

ريادة عربية أجهزة ذكية

أجهزة ذكية هواتف

هواتف برمجة

برمجة