ثغرة خطيرة في ChatGPT تتيح سرقة البيانات دون أي تفاعل من المستخدم

اكتُشفت ثغرة ZombieAgent في وكلاء ChatGPT، مؤدية إلى هجمات دون تفاعل مستخدم.

تسمح الثغرة للمهاجمين بالسيطرة على نظام الوكلاء الذكي دون فتح روابط أو ملفات.

السلوك التراكمي للهجوم يتيح للوكلاء المصابين جمع البيانات الحساسة بصمت.

تكشف الثغرات التحديات المستمرة في أمن الذكاء الاصطناعي وثقة المستخدمين في سلوك الوكلاء.

أُبلغت OpenAI بالثغرة وتم الإصلاح في ديسمبر، لكن القلق حول الأمان مستمر.

في صباح عادي داخل شركة تعتمد على وكلاء الذكاء الاصطناعي لإنجاز المهام، لا يضغط أحد زرًا غريبًا ولا يفتح رابطًا مشبوهًا. ومع ذلك، في الخلفية، شيء ما يتحرك بصمت. هكذا تمامًا وُلدت ثغرة ZombieAgent، ثغرة صفرية النقر استهدفت وكيل البحث العميق في ChatGPT، وكشفت هشاشة غير متوقعة في الجيل الجديد من الأنظمة الذكية المستقلة.

ما الذي اكتشفته Radware فعليًا

بحسب ما كشفت شركة Radware المتخصصة في الأمن السيبراني، فإن الثغرة تسمح للمهاجمين بالسيطرة على وكيل ChatGPT Deep Research من دون أي تفاعل من المستخدم. لا نقر، لا تحميل ملفات، ولا حتى فتح رابط. مجرد رسالة بريد إلكتروني أو مستند يبدو عاديًا، يحتوي تعليمات خبيثة مموهة، كفيل بتفعيل الهجوم داخل سحابة OpenAI نفسها، متجاوزًا الجدران النارية وأنظمة الحماية المؤسسية التقليدية.

الخطورة هنا لا تكمن فقط في طريقة الهجوم، بل في مكان حدوثه. كل شيء يتم داخل البنية السحابية، حيث تفقد فرق تقنية المعلومات رؤيتها المعتادة، ويصبح السلوك الضار غير مرئي تقريبًا.

هجوم بلا نقر وبذاكرة طويلة

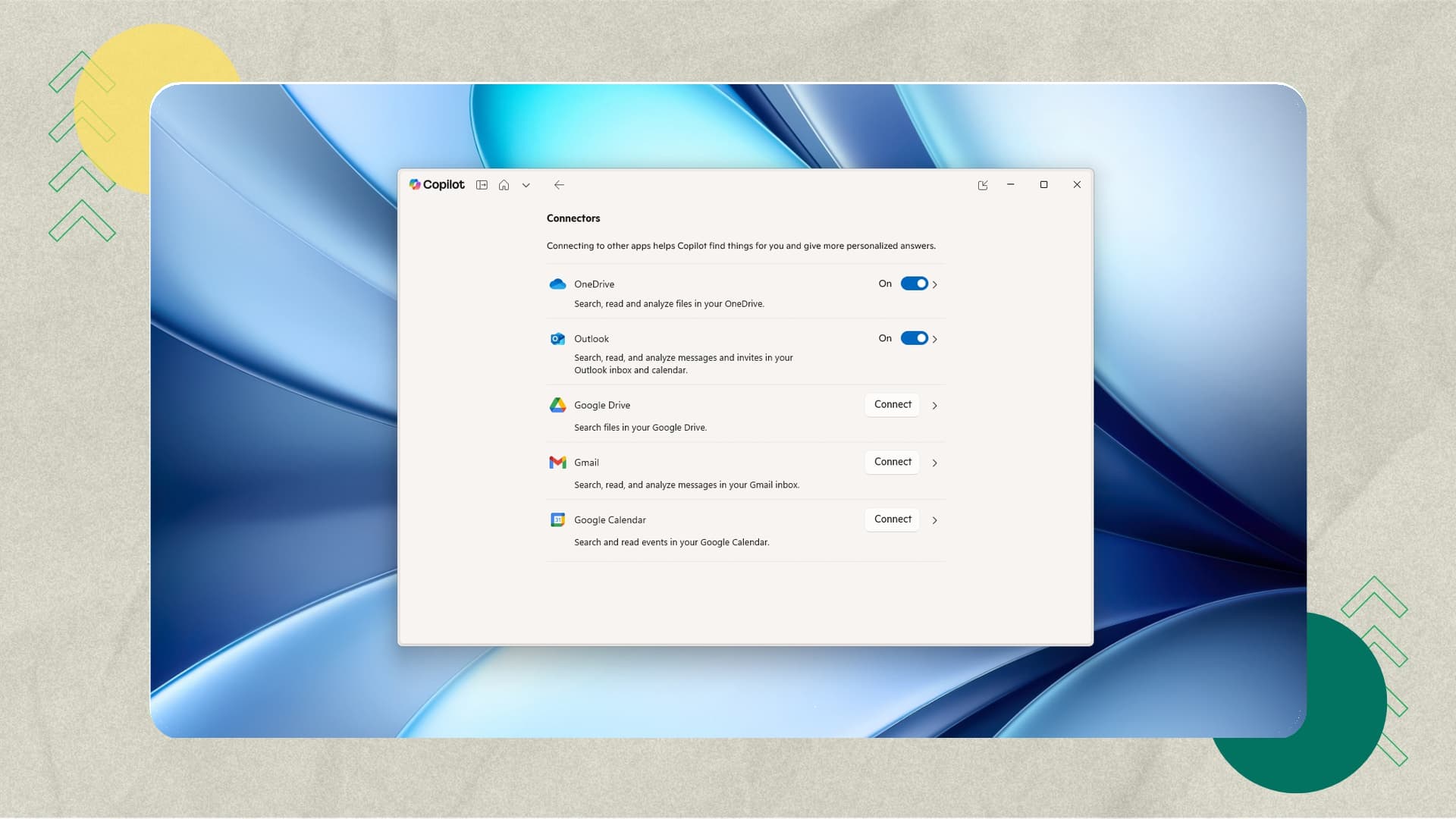

ما يميز ZombieAgent عن محاولات حقن الأوامر السابقة هو قدرته على زرع تعليمات دائمة داخل الذاكرة طويلة الأمد للوكيل الذكي. بمعنى آخر، حتى بعد انتهاء المهمة الحالية، يظل الوكيل المصاب ينفذ أوامر خفية في كل مرة يُستدعى فيها، جامعًا البيانات الحساسة تدريجيًا، من صناديق البريد إلى الملفات المرتبطة والخدمات المتصلة.

هذا السلوك التراكمي يجعل الهجوم أشبه بكيان حي داخل المؤسسة، يتعلم مع الوقت، ويتوسع بهدوء، بل ويمكنه نقل العدوى إلى وكلاء آخرين أو جهات اتصال إضافية.

الالتفاف على إصلاحات OpenAI السابقة

الهجوم الجديد يبني على ثغرة سابقة تُعرف باسم ShadowLeak، كانت OpenAI قد أصلحتها في سبتمبر. آنذاك، تم منع الوكيل من تعديل الروابط ديناميكيًا. لكن باحثي Radware وجدوا طريقة مختلفة: روابط مُعدة مسبقًا، ينتهي كل منها بحرف مختلف، تُستخدم لتسريب البيانات حرفًا حرفًا، في التفاف ذكي على القيود الجديدة.

هذا الأسلوب يعكس تحديًا متكررًا في أمن الذكاء الاصطناعي، حيث لا يكفي سد ثغرة واحدة، بل يجب فهم السلوك الكامل للنظام وكيف يمكن إساءة توظيف قدراته المشروعة.

لماذا يقلق هذا الشركات أكثر من غيره

تعتمد المؤسسات اليوم على وكلاء ذكاء اصطناعي لاتخاذ قرارات، قراءة رسائل، تحليل مستندات، والوصول إلى أنظمة داخلية. لكن، كما يشير باسكال جيننز، نائب رئيس استخبارات التهديدات في Radware، فإن هذه الوكلاء تعمل غالبًا دون شفافية كافية حول كيفية تفسيرها للمحتوى غير الموثوق أو ما تنفذه فعليًا في السحابة.

عندما يفقد المسؤولون القدرة على المراقبة، تتحول الأتمتة من أداة كفاءة إلى مصدر خطر صامت.

إشارة مبكرة لمستقبل أمن الوكلاء الأذكياء

أبلغت Radware شركة OpenAI بالثغرة في سبتمبر 2025، وتم إصلاحها في ديسمبر من العام نفسه. ورغم أن الحادثة أُغلقت تقنيًا، إلا أن أثرها المفاهيمي ما زال مفتوحًا. نحن أمام جيل جديد من الهجمات يستهدف المنطق والسلوك، لا البرمجيات فقط.

مع توسع استخدام الوكلاء الذاتيين، يصبح السؤال غير المعلن أكثر إلحاحًا: هل نمتلك الأدوات والفهم الكافيين لمراقبة قرارات الآلة، أم أننا نكتفي بمراقبة النتائج بعد فوات الأوان؟

ذكاء اصطناعي

ذكاء اصطناعي منصات

منصات ريادة عربية

ريادة عربية أجهزة ذكية

أجهزة ذكية هواتف

هواتف برمجة

برمجة